为了方便随时随地远程使用,很多人习惯把电脑远程控制一直开着。但便利性提升的同时,连接的账号安全也随之成为了潜在风险。谁在使用你的设备?你的临时密码是否安全?别人会不会通过泄露的凭证远程接入你的电脑?

ToDesk在产品深层架构中植入了多层安全机制,从传输加密、登录多因子、设备黑白名单,到登录行为实时告警,几乎每个环节都设置了可控的隐私主权边界。

传输与加密保障——信道暗锁的第一道基础防线

任何远程控制的起点都在传输安全级别。ToDesk采用TLS 1.3传输加密配合AES-256端到端加密的全链路方案。屏幕画面、键鼠指令和文件传输均经过完整混淆打包,且在两端加密落地解密,服务器节点只中转加密数据无法读取内容。

如果将远程控制比作传送包裹,TLS层负责封箱胶带,而AES层给每个包裹盖上了独立的六位数密码锁,只有被控端和主控端拥有解锁钥匙,中间路过任何一个运输站点都不能强行拆包。连接建立后无数据泄漏风险。

双层密码与连接二次确认——打造专业级身份与设备防线

临时密码强随机升级

按照基础安全手册,ToDesk每次打开被控端主界面的时候都要生成一个8位随机字母数字混合临时密码,时效可设置为每次断连后自动刷新,也可以主动调为每1小时、每12小时刷新,甚至手动关闭自动更新。黑客很难连续爆破这样一串短时变化的强凭证。

高级安全固定密码,双重组合验证

常驻访问的设备建议设置一个单独的固定安全密码用来代替每次查临时码,密码强度应在8位以上包含字母数字和符号的组合。辅助登录过程中可以开启多因子身份认证MFA,连接的手机还需要短信接收验证码,实现额外的第二因素锁闭。MFA开启路径:账号中心→安全设置→双重验证引导。

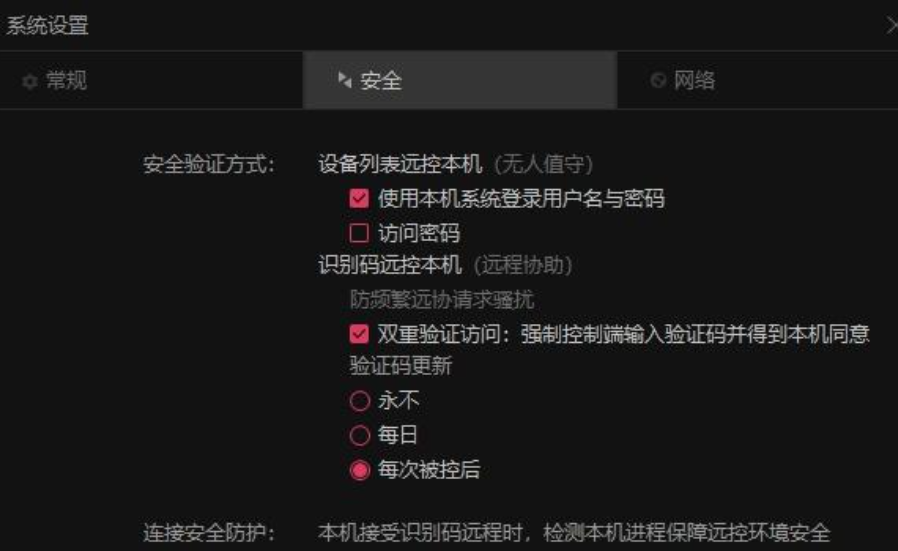

连接受邀确认拦截潜伏企图的最后保障

在安全设置中开启“每次远程需被控端手动确认”,第三方即使绕过密码也必须在你电脑上人工点同意,以绝后患。除了以上定向防护策略,还可进一步将不可信设备列入黑名单。

错误尝试保护机制

连续多次输错密码被远程锁定一定时间,防止暴力破解工具尝试字典攻击,如同刷卡三次输错锁屏。

设备管理列表中的隐身模式与标记陌生设备

登录同一个账号的主控端每次开启都会自动计入设备列表记录,当手机端设备列表中出现一台从未用过的新机型,很可能是你的账号在其他地方不慎登录过。

建议定期登录终端,在PC设置入口或手机端的账号面板对无记录的陌生设备点击强制下线。在设备名单上还可以给予自定义别名,方便日后精准识别。对于不再使用的旧手机和笔记本,最好解绑该设备,防止存放待出时被他人恶意找回。

IP白名单与登录地提醒——限制非法接入的地理围栏

高级设置中拉出IP白名单,只把常用的办公室固定公网IP和家庭网络出口IP区间加进去,任何不属于这条IP范围的连接请求自动拦截。配合登录地异常提醒,实时短信通知你账号正在陌生城市被远程请求,快速获知异动在先。

屏幕水印与隐私屏限制的操作记录可追踪

正在开展重要远控工作时,如果担心电脑屏幕面前的员工抓拍屏幕截图,隐私屏模式可以让被控端屏幕变黑悬停在锁屏画面且无法显示任何内容,主控端完全保持不变正常操作。还可为屏幕叠加上朦胧的个人名字水印至边框处,一旦泄露溯源能够精准锁定泄露源。

关键策略与风险排除,给账号安全加上“半人半自动”的监控锁

很多安全漏洞不是被软件误开的,而是用户主动泄露了自己的设备码和密码被钓鱼网站诱骗。务必通过官方应用商店和官网地址下载ToDesk,不轻易点击“加速版”“会员破解版”之类的第三方修改软件。养成定期更换固定安全密码的习惯,并定期检查已授权设备列表。连接记录可在历史列表中随时复查那段时间里到底发生过什么。

关于儿童或青少年的上网安全,可以启用远程家长管控,从自身主控手机监督被控屏幕的上网内容。

别人拿到了我电脑的ToDesk设备码和临时密码,能随意连接吗?

我的ToDesk账号在其他手机上登录过,如何把那个设备踢下线?

ToDesk隐私屏开和关有什么区别?别人到底能不能看到我的屏幕?